Après Solarwinds, une mise à jour nécessaire de notre référentiel

En 2015, le Think Tank Cybersécurité a défini pour la première fois un référentiel de Cybersécurité que nous continuons à mettre à jour. Nous allons regarder les événements des dernières années et reprendre ces principes pour remettre à jour notre référentiel dans ce domaine en faisant de la vulgarisation.

En 2015, le Think Tank Cybersécurité a défini pour la première fois un référentiel de Cybersécurité que nous continuons à mettre à jour. Nous allons regarder les événements des dernières années et reprendre ces principes pour remettre à jour notre référentiel dans ce domaine en faisant de la vulgarisation.

De la Cyber Sécurité dans un contexte de Cyber Guerre mondialisée !

Depuis quelques années, une progression dans les menaces:

- au début, celles des mafias cybercriminelles mondialisées basées dans en Russie et dans les pays satellites

- puis des Cyberattaques de plus en plus critiques

- Après l’Estonie en 2007 puis l’Iran en 2010, 2015 a été un véritable Pearl Harbor cyber : l’attaque russe du réseau électrique stratégique ukrainien en plein hiver à la période de Noël prouve que les objectifs militaires classiques (la coupure d’électricité) peuvent être atteints avec la Cyberguerre : L’Etat doit assurer la sécurité des opérateurs d’importance vitale. Les Américains en tirent la conclusion qu’ils doivent changer leur doctrine de dissuasion en considérant une attaque cyber sur leur grid comme une attaque nucléaire puisque s’ils attendent 5 min après une telle attaque, ils ne sont pas sûrs que le bouton rouge de déclenchement de la riposte nucléaire fonctionne encore.

- Détournement des réseaux sociaux pour mener des opérations de déstabilisation

- En 2015, Daech a appliqué les méthodes de Marketing Digital à son idéologie pour recruter des adhérents comme le décrit cet article publié par l’OTAN en 2016 :

- En 2016, la Russie manipule l’élection présidentielle américaine en dissuadant 4 millions d’électeurs américains démocrates de voter

- L’article Guerre asymétrique : Comment manipuler des élections grâce à Facebook ? (publié par InnoCherche en 2019 ) détaille le procédé employé

- En 2018, la Russie déstabilise la France en amplifiant le mouvement des Gilets Jaunes. La Russie a soufflé sur les braises de la contestation comme le révèle cet article publié en 2018 par le Times

- Guerre de puissance digitale

- La Chine et les USA s’affrontent au niveau :

-

-

- économique (en 2019, Trump lance une opération internationale de boycott de Huawei sur la technologie 5G)

- physique (en 2015, la Chine lance les Digital Silk Road)

- normatif (en 2020, la Chine lance une nouvelle norme New IP)

-

Un tournant dans la Cyber Sécurité : votre DSI ne peut plus entièrement être tenu pour responsable de tout ce qui arrive !

Lors de la réunion du mois de février 2021 de notre Think Tank, une présentation complète de l’attaque SolarWinds a été réalisée dont voici les points clés

- 8 décembre 2020: FireEye, une société de Cybersécurité US, annonce qu’elle est victime d’un malware installé dans Orion, la solution de monitoring réseau de SolarWinds. Le code source des outils de tests anti-intrusion de FireEye ont peut-être été volés.

- SolarWinds totalise 350 000 clients dont 450 des 500 plus grandes entreprises mondiales. 18 000 clients ont déployé la version d’Orion corrompue par le malware.

- Rapidement les noms de grandes sociétés ou organisations touchées sont connus: Microsoft, Deloitte, Cisco, Belkin, Nvidia, l’INSEAD, le Trésor US, les départements US de l’énergie et du commerce…

- D’après certaines informations, la progression de la menace au sein du Department of TREASURE US était à deux doigts de prendre le contrôle du Active Directory, c’est-à-dire de l’annuaire central qui donne les droits d’accès à tous.

Les analystes spécialisés classent cette attaque comme la plus grande de type APT (Advanced Persistent Threat) jamais découverte. Elle est attribuée à un groupe de hackers étatiques russes APT29 (alias Cozy Bear).

La compromission Solarwinds prouve que le cyber espionnage peut dorénavant compromettre les agences gouvernementales les plus sécurisées des plus grandes puissances du monde avec 50% des comptes du trésor compromis et un malware en place depuis 3 ans… et arriver par l’intermédiaire, et à la barbe des grands du GAFAM comme ici Microsoft.

Au niveau de l’entreprise, arrêtez de déclamer et pratiquez la Cyber Gym !

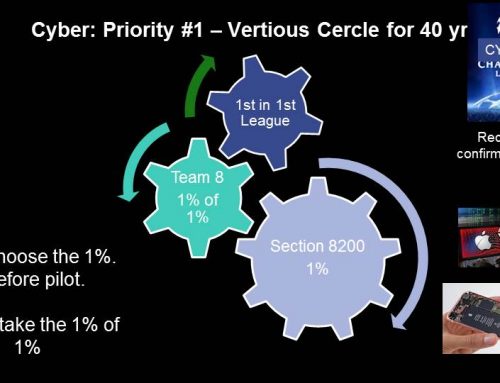

Comme nous l’avions vu dans nos voyages Cyber en Israël, une des Best Practices, pour se préparer à une future attaque qui ne manquera pas d’arriver est la cyber gym trimestrielle. Tous les COMEX doivent commencer à faire de la “cyber gym” pour s’entraîner de façon collective à la riposte qui implique toutes les fonctions depuis la RH, la Com, le Business et le digital.

La “cyber gym” nécessite le recours à des Hackers éthiques via des sociétés spécialisées de type Yogosha ou YesWeHack.

Au niveau du pays, faites du lobbying pour la mise en place d’un système public de gestion de l’identité !

Comme en témoigne le plaidoyer du President Chief Legal Officer de Microsoft Mr SMITH au CES 2021, ce genre d’attaque dépasse la puissance de défense d’une entreprise même aussi grosse que Microsoft … ce que Joe BIDEN a de facto entériné en le mettant à l’ODJ principal officiel de sa rencontre avec Vladimir Putin de Juin 2021.

Dans notre débrief Estonie #2 (Construire autour de 2 promesses : Only Once et Transparence (publié en 2019), on mets en avant l’Estonie qui a construit un système de gestion de l’identité dans lequel il est demandé une seule fois les informations personnelles des citoyens pour, ensuite, ne les stocker qu’une seule fois. L’ensemble des administrations et des organisations qui ont besoin d’accéder à vos données demande à l’administration unique légitime sur cette donnée, une autorisation en lecture seule via la Xroad.

Notre réponse est de proposer que les fonctions régaliennes d’identification et d’authentification d’une personne soient prises en charge par l’Etat comme en Estonie… ce qui revient à gérer pour tous ce fameux active directory et d’en garantir l’intégrité contre toutes attaques.

Nous avons adressé une première proposition officielle en 2019 au Secrétaire d’Etat au Numérique lors du Grand Débat National des Think Tanks du numérique, à Télécom ParisTech (cf. l’article Nos 4 propositions au Grand Débat publié en 2019)

En conclusion, la découverte Solarwinds fin 2020 nous oblige à modifier notre référentiel en supprimant cette recommandation “Soit tu joues en première league, soit tu ne joues pas !” … qui comme corollaire incitait les directions à remettre leur défense Cyber dans les mains des GAFAM. L’aveu d’échec de Microsoft à grande échelle montre que cela ne suffit pas et qu’il faut passer au niveau de l’État régalien qui doit protéger ses citoyens et son pays … ce qui passe obligatoirement par une cyber défense efficace et coordonnée au niveau du pays.

Thomas HERVOUET-KASMI et tous les membres du TT Cybersécurité.

Juin 2021